تقریبا سه سال پیش بود که وزارت امنیت داخلی (DHS) آمریکا گزارشی دربارهی دستیابی دشمنان سایبری به رمز عبور هش شده و سایر اطلاعات حساس از فایلهای پیکربندی زیرساخت شبکه منتشر کرد. زمانیکه هکرها توانستند به هش دستیابی پیدا کنند، امنیت دستگاههای شبکه در معرض خطر جدی قرار گرفت. بنابراین بهدلیل افزایش به خطر افتادن زیرساختهای شبکه در سالهای اخیر، پسورد و رمزگذاری سوئیچ سیسکو و دیگر دستگاههای شبکه تبدیل به یک نکته مهم و حیاتی شده است. اگر با مفهوم رمزنگاری، انواع روشها و نحوه عملکرد الگوریتمها در شبکه آشنا نیستید، پیشنهاد میکنیم ابتدا مقالهی روشهای رمزنگاری در شبکه را مطالعه کنید تا درک کاملتری از پایههای امنیت شبکه به دست آورید.

انتخاب رمز عبور ضعیف، فایلهای پیکربندی روتر که حاوی رمز عبور هش هستند، ایمیلهای رمزگذاری نشده، استفاده مکرر از یک گذرواژه تکراری و … عواملی هستند که میتوانند زیرساختهای شبکه را بهخطر بیندازند. با اینحال در سالهای اخیر دستگاههای Cisco انواع مختلفی از طرحهای ایمنسازی و رمزگذاری را در قالب فایلهای پیکربندی شده ارائه کرده اند. امروزه این سیستمهای سیسکو در پلتفرمهای مختلف بهطور گسترده در سراسر جهان برای بسیاری از زیرساختهای شبکه مورد استفاده قرار میگیرد.

یکی از نکات مهم در این زمینه “پسورد و رمزگذاری سوئیچ سیسکو” است که ایمنسازی و افزایش امنیت زیرساختهای شبکه را بسیار بهبود بخشیده است. بنابراین اطلاع داشتن از روش های رمزگذاری سوئیچ سیسکو، تغییر و ریکاوری آن و همچنین هش کردن پسورد در سیسکو باعث میشود تا بتوانید بهخوبی از زیرساختهای شبکه خود محافظت کنید.

⏲ مدت زمان تخمینی مطالعه: 16 دقیقه

فهرست موضوعات

رمزگذاری سوئیچ سیسکو

برای آشنایی با انواع روشهای پسورد و رمزگذاری سوئیچ سیسکو آنها را در یک جدول فهرستبندی کردهایم. در این جدول رمزها را براساس دشواری آنها در شکستن، بازیابی رمز عبور متن ساده (plaintext)، شدت آسیبپذیری با توصیههایی از سوی آژانس امنیت ملی (NSA) برای استفاده بهتر در مورد هر نوع رمز بررسی و مرور کردهایم.

استفاده از یوزر و پسورد رایگان برای Cisco AnyConnect، در بسیاری از موارد قانونی و ایمن نیست، زیرا این نرمافزار معمولاً برای شرکتها و سازمانهایی طراحی شده که به شبکههای خصوصی و ایمن نیاز دارند. یوزر و پسورد رایگان ممکن است از منابع نامعتبر به دست آمده باشد و خطرات امنیتی جدی مانند دسترسی غیرمجاز به اطلاعات یا نصب بدافزار را به همراه داشته باشد. برای استفاده ایمن از Cisco AnyConnect، توصیه میشود از لایسنسهای معتبر و سرورهای مورد تأیید استفاده کنید. این اقدام نهتنها از نظر قانونی صحیح است، بلکه امنیت دادهها و شبکه شما را تضمین میکند.

معرفی محصول سیسکو: سوئیچ سیسکو 24 پورت WS-C3750-24FS-S

انواع رمز عبور سیسکو

| نوع پسورد | احتمال رخنه کردن (Ability to crack ) |

شدت آسیبپذیری (Vulnerability severity) |

توصیه NSA |

| Type 0 | فوری | صددرصد | استفاده نکنید. |

| Type 4 | آسان | صددرصد | استفاده نکنید. |

| Type 5 | متوسط | متوسط | NIST آن تائید نشده است. فقط زمانی استفاده شود که پسورد نوع 6، 8، و 9 در دسترس نیستند |

| Type 6 | سخت | کم | فقط زمانی استفاده کنید که به رمزگذاری برگشتپذیر نیاز است یا زمانیکه رمزعبور نوع 8 در دسترس نیست |

| Type 7 | فوری | صددرصد | استفاده نکنید. |

| Type 8 | سخت | کم | توصیه میشود. |

| Type 9 | سخت | کم | NIST آن تائید نشده است. |

انواع رمزگذاری سوئیچ سیسکو

رمز Type 0 از روش های پسورد و رمزگذاری سوئیچ سیسکو

NSA استفاده از نوع صفر را اصلا توصیه نمیکند. این مدل از گذرواژهها قابلیت رمزگذاری یا هش را ندارند. همچنین بهصورت متن ساده در فایل پیکربندی ذخیره میشوند.

نمونهای از رمز عبور Type 0 که در پیکربندی سیسکو مورد استفاده قرار میگیرد:

Username: bob

Password 0: P@ssw0rd

رمز Type 4 از روش های پسورد و رمزگذاری سوئیچ سیسکو

این مدل پسورد و رمزگذاری سوئیچ سیسکو در حدود سال 2013 معرفی شد. رمز نوع 4 از تابع اشتقاق کلید مبتنی بر رمز عبور نسخه 2 (PBKDF2) استفاده میکند تا باعث کاهش آسیبپذیری در برابر تلاشهای مکرر هکرها شود. با این حال، بهدلیل یک مشکل در پیادهسازی، الگوریتم نوع 4 فقط یکبار قابلیت تکرار SHA-256 (بدون بیت اضافه (salted hash)) را روی رمز عبور متن ساده ارائه میدهد. در نتیجه باعث میشود تا این مدل نسبت به نوع 5 ضعیفتر و مقاومت کمتری در برابر تلاشهای brute force داشته باشد. اگرچه در این روش قابلیت ذخیره پسوردها در فایل پیکربندی بهصورت هش را دارد اما عمدتا در سیستمعاملهای توسعه یافته سیسکو به کار گرفته نمیشود و همچنین NSA شدیدا استفاده از آن را پیشنهاد نمیکند.

نمونهای از رمز عبور نوع 4 در پیکربندی سیسکو :

Username: bob

Password 4: g1rTD89b38NIXbGJse.zLc7Cega1TBTlKQNvYDh9Qo6

خرید سرور hp

رمز Type 5 از روش های پسورد و رمزگذاری سوئیچ سیسکو

این روش پسورد و رمزگذاری سوئیچ سیسکو در حدود سال 1992 معرفی شد. این روش از یک الگوریتم هش بسیار ساده خلاصه پیام MD5 (Message-Digest 5) استفاده میکند که قابلیت تکرار 1000 MD5 تا 32 بیت را دارد. با اینحال الگوریتم MD5 مورد تایید موسسه ملی فناوری و استانداردها آمریکا (NIST) نیست. استفاده از روش رمزگذاری 5 در سیستمهای مدرن و ابزارهای اینترنتی که قابلیت یافتن هش را دارند، نسبتا آسان است و پسوردها بهصورت هش در فایل پیکربندی ذخیره میشوند. با اینحال استفاده از رمز Type 5 زمانی توصیه میشود که سختافزار سیستم از نرمافزارها و قابلیت رمزگذاری 6، 8 و یا 9 پشتیبانی نمیکند. همچنین آژانس امنیت ملی آمریکا توصیه میکند در صورت استفاده از این رمز حتما سختافزارهای پشتیبانی از الگوریتمهای رمزگذاری رمز عبور را با نسخههای جدید سیستم عامل (IOS®) ارتقا داده شود.

نمونهای از رمز عبور نوع 5 در پیکربندی سیسکو:

Username: bob

Password 5: $1$w1Jm$bCt7eJNv.CjWPwyfWcobP0

رمز Type 6 از روش های پسورد و رمزگذاری سوئیچ سیسکو

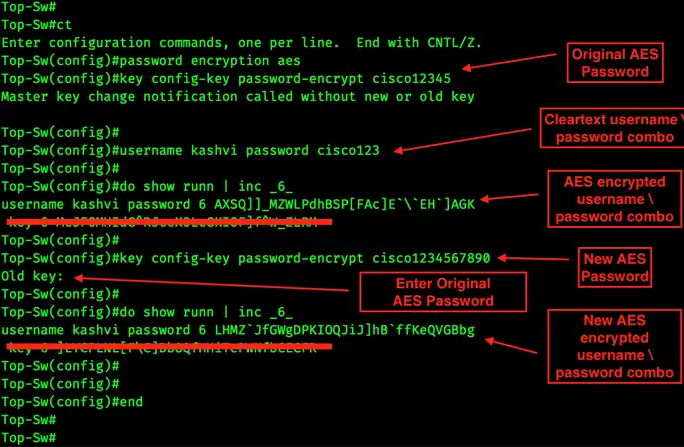

این روش فقط زمانی استفاده میشود که به رمزگذاری برگشتپذیر نیاز است، یا زمانیکه امکان استفاده از نوع 8 در دسترس نیست. نوع 6 از الگوریتم رمزگذاری استاندارد و رمزگذاری پیشرفته 128 بیتی (AES) برگشتپذیر استفاده میکند. این بدانمعنا است که دستگاه میتواند رمز عبور محافظت شده را در رمز عبور متن ساده رمزگشایی کند. بنابراین زمانیکه دستگاه به رمز عبور متن ساده برای رمزگشایی نیاز داشته باشد، میتوان از نوع 6 استفاده کرد. همچنین استفاده از این روش بهعنوان کلیدهای شبکه خصوصی مجازی (VPN) نسبت به مدل نوع 7 ایمنتر است. برای استفاده از نوع 6 یا تبدیل انواع رمز عبور موجود (نوع صفر یا نوع 7) با دستور «key config-key password-encrypt» پیکربندی میشود.

سپس با صدور دستور «password encryption aes» رمزگذاری AES فعال میشود. NSA توصیه میکند همیشه از نوع 6 برای کلیدهای VPN استفاده کنید و زمانیکه نوع 8 و 9 در دسترس نیست، این روش مطمئن خواهد بود.

نمونهای از رمز عبور نوع 6 و کلید مشترک VPN که در پیکربندی سیسکو پس از تبدیل از نوع 0 یا 7 نشان داده شده است:

Username: bob

password 6: fZbe^WdXO`^O[YF`XLCfBV\BK`hMge]HF

crypto isakmp key 6 FLgBaJHXdYY_AcHZZMgQ_RhTDJXHUBAAB address <ip address>

رمز Type 7 از روش های پسورد و رمزگذاری سوئیچ سیسکو

این روش از یک جانشین الفبایی ساده رمز Vigenere با یک کلید سخت کد و شناخته شده عمومی استفاده میکند. این روش را میتوان با استفاده از ابزارهای موجود در اینترنت بلافاصله تبدیل به یک متن ساده کرد. همچنین رمزهای عبور در این مدل به صورت رشتههای رمزگذاری شده در فایل پیکربندی ذخیره میشوند. NSA اکیدا توصیه میکند از نوع 7 استفاده نکنید.

نمونهای از رمز عبور نوع 7 در پیکربندی سیسکو:

Username: bob

password 7: 08116C5D1A0E550516

رمز Type 8 از روش های پسورد و رمزگذاری سوئیچ سیسکو

با توسعه سیستمعاملهای سیسکو پس از سال 2013، مدل Type 8 را میتوان نسخهی ارتقا یافته ی Type 4 دانست. گذرواژههای نوع 8 با تابع استخراج کلید مبتنی بر رمز عبور نسخه 2 (PBKDF2), SHA-256, an 80-bit salt و 20,000 تکرار هش عمل میکنند که در مقایسه با انواع رمزهای قبلی، ایمنتر هستند. و همچنین پسوردها به صورت هش در فایل پیکربندی ذخیره میشوند.

– دستور فعال کردن مدل 8 رمزهای عبور حالت EXEC:

Router(config)#enable algorithm-type sha256 secret <password>

– دستور ایجاد کردن یک حساب کاربری محلی با رمز عبور نوع 8:

Router(config)#username bob algorithm-type sha256 secret <password>

– نمونهای از رمز عبور نوع 8 در پیکربندی سیسکو

Username: bob

secret 8: $8$kMehFGHe4ew.chRm.d3hge68ECor21viE35NAMV72qPho75fl/lsFlyEFl

رمز Type 9 از روش های پسورد و رمزگذاری سوئیچ سیسکو

با توسعه سیستمعاملهای سیسکو، روش 9 با استفاده از الگوریتم رمزگذاری هش 80-bit salt و قابلیت تکرار 16384 معرفی شد.

اگرچه نوع 9 مورد تایید موسسه ملی فناوری و استانداردها (NIST) نیست اما به گونهای طراحی شده است که شکستن رمز عبور را برای کلیه حملات مخرب دشوار میکند. زیرا برای انجام این کار به مقدار قابل توجهی از منابع سخت افزاری نیاز است در نتیجه هزینههای هک و حملات سایبری بسیار زیاد خواهد شد.

روش نوع 9 که از طرف سیسکو و امنیت ملی توصیه میشود، پسوردها را به صورت هش در فایل پیکربندی ذخیره میکند.

- دستور فعال کردن مدل 9 رمزهای عبور حالت EXEC:

Router (config)#enable algorithm-type scrypt secret <password>

- دستور ایجاد کردن یک حساب کاربری محلی با رمز عبور نوع 9:

Router (config)#username bob algorithm-type scrypt secret <password>

- نمونهای از رمز عبور نوع 9 در پیکربندی سیسکو:

Username: bob

secret 9: $9$ApsgnGtdkTswkfjucj./4w7dcjhGFsjkdT7mAup2lveHuu25fL.hgvfiq

تعریف یوزر و پسورد در سیسکو

برای تعریف یوزر و پسورد در سیسکو میتوانید از پروتکل telnet، SSH و یا Secure Shell استفاده کنید. برای اینکار باید از دستور username/password و دستور login local برای مشخص کردن محل احراز هویت استفاده کنید. برای اینکار مراحل زیر را انجام دهید.

- ابتدا باید برای سوئیچ سیسکو مشخص کنید که از کدام خط از خطوط VTY احراز هویت را انجام دهد.

| Switch(config)#line vty 0 4

Switch(config-line)#login local Switch(config-line)#^Z |

- پس از آن باید دستور ساخت نام کاربری و رمز عبور را مانند زیر تایپ کنید:

| Switch(config)#username SERVER password P@ssw0rd |

اگر از محیط Telent برای تعریف یوزر و پسورد در سیسکو استفاده میکنید باید پس از اتصال به بخش privileged exec بروید و گزینهی enable را فعال سازید. سپس در بخش user exec باید دستور privilege level 15 را اجرا کنید.

همچنین اگر میخواهید رمز عبور را روی خطوط VTY حذف کنید کافی است کلید کنترل و Alt را فشار دهید و سپس دستور no password یا no login را تایپ کنید.

برخی کاربران به دنبال یوزر و پسورد رایگان Cisco AnyConnect برای اتصال به شبکههای مجازی (VPN) هستند. با این حال، استفاده از این اطلاعات رایگان معمولاً غیراخلاقی و ناامن است، زیرا اغلب از منابع غیررسمی تهیه شدهاند و ممکن است حاوی بدافزار یا آسیبپذیری امنیتی باشند. Cisco AnyConnect یک نرمافزار سازمانی است که برای ایجاد ارتباط امن با شبکههای خصوصی توسعه یافته و باید فقط با لایسنس قانونی و اطلاعات معتبر از سمت سازمان یا سرور مورد تأیید استفاده شود. در غیر این صورت، امنیت اطلاعات و شبکه شما ممکن است بهشدت در معرض تهدید قرار گیرد.

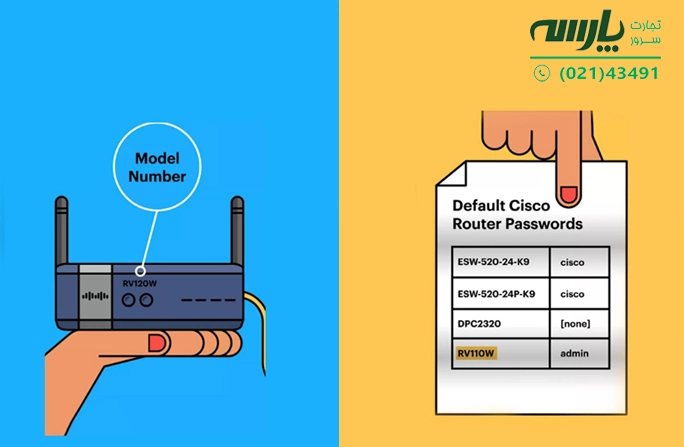

رمز پیش فرض سوئیچ سیسکو

زمانیکه وارد صفحهی کانفینگ سوئیچ سیسکو میشوید، باید نام کاربری و رمز عبور را وارد کنید. یوزر نیم و رمز پیش فرض سوئیچ سیسکو بر اساس مدل آن «cisco» یا «admin» است. این نام کاربری و پسورد به حروف کوچک و بزرگ حساس است، بنابراین باید آن را با حروف کوچک تایپ کنید. توجه داشته باشید که پس از ورود برای اهداف امنیتی باید رمز عبور پیشفرض را تغییر دهید.

در بسیاری از مدلهای سوئیچهای سیسکو، از جمله سوئیچ سیسکو 2960، بهصورت پیشفرض نام کاربری (username) و رمز عبور (password) از قبل تنظیم شده است. این مقادیر معمولاً بهصورت username: cisco و password: cisco یا admin/admin تعریف میشوند. در مدل 2960 نیز معمولاً همین ترکیب استفاده میشود، مگر اینکه توسط مدیر شبکه تغییر داده شده باشد. توصیه میشود پس از اولین ورود، حتماً یوزر و پسورد پیش فرض سوئیچ سیسکو 2960 را بهمنظور جلوگیری از نفوذهای احتمالی تغییر دهید و از رمزهای قوی و اختصاصی استفاده کنید.

بیشتر بخوانید: نحوه کانفیگ سوئیچ سیسکو 3750

تغییر پسورد سوئیچ سیسکو

برای تغییر یوزر و پسورد پیش فرض سوئیچ سیسکو باید دستورالعملهای زیر را انجام دهید:

- روی سوئیچ کلیک کنید. یک پنجره popup باز خواهد شد.

- در این پنجره روی تب CLI کلیک کنید.

- سپس روی کادر command کلیک و Enter را بزنید.

- برای فعال کردن سوئیچ دستور زیر را تایپ کنید:

| 1| enable |

- برای فعال کردن حالت پیکربندی دستور زیر را تایپ کنید:

| 1| configure terminal |

- برای تغییر یا تنظیم رمز عبور دستور زیر را تایپ کنید.

| 1| enable password <PASSWORD> |

بهعنوان مثال:

| 1| enable password manik |

- برای ذخیره تنظیمات دستور زیر را تایپ کنید.

| 1| do write memory |

- پس از تغییر رمز عبور و ذخیره، برای خروج از حالت پیکربندی دستور زیر تایپ کنید:

| 1| exit |

- همچنین برای خروج از حالت فعال کردن دستور زیر را تایپ کنید.

| 1| exit |

بیشتر بخوانید: آموزش تنظیم سوئیچ سیسکو

نحوه بازیابی پسورد سوئیچ سیسکو

برای اینکه بتوانید بازیابی پسورد سوئیچ سیسکو را بهراحتی انجام دهید در اینجا یک راه آسان برای انجام فیزیکی آن وجود دارد. فقط کافی است مراحل زیر را با دقت انجام دهید:

مرحله 1: کامپیوتر یا ترمینال خود را با کابل کنسول آبی به پورت کنسول سوئیچ متصل کنید.

کابل بازیابی رمز عبور سوئیچ سیسکو

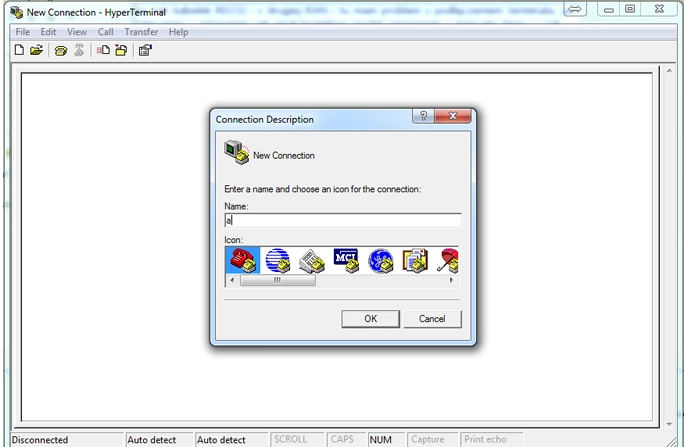

مرحله 2: یک Hyperterminal برای شبیهسازی باز کنید و سرعت آن را روی 9600 baud تنظیم کنید.

مرحله 3: کابل برق را از سوئیچ جدا کنید.

مرحله 4: دکمه MODE را در جلوی سوئیچ را فشار دهید و همانطور که آن را نگه داشتهاید، همزمان کابل برق را دوباره به سوئیچ متصل کنید. پس از وصل شدن کابل برق، چند ثانیه صبر کنید و سپس دکمه MODE را رها کنید.

مرحله 5: در قسمت صفحه نمایش HyperTerminal باید گزینه سوئیچ فعال شود.

مرحله 6: سپس این دستورات را در سوئیچ تایپ کنید:

- switch: flash _init

- switch: load_helper

- switch: dir flash:

Directory of flash:

- 13 drwx 192 Mar 01 1993 22:30:48 c2960-mz-124-0.0.53

- 11 -rwx 5825 Mar 01 1993 22:31:59 config.text

- 18 -rwx 720 Mar 01 1993 02:21:30 vlan.da

- switch: rename flash:config.text flash:config.text.old

- switch: boot

مرحله ۷: پس وارد کردن این دستورات سوئیچ راهاندازی مجدد میشود. در این مرحله سیستم از شما خواهید پرسید « Would you like to enter system configuration dialog [Yes/No]:» آیا میخواهید وارد گفتگوی پیکربندی سیستم شوید؟ باید حرف N به معنای خیر را بزنید.

مرحله 8: وارد بخش درخواست امتیاز شوید و دستورات زیر را تایپ کنید.

- Switch>enable

- Switch#rename flash:config.text.old flash:config.text

- Switch#copy flash:config.text system:running-config

- Source filename [config.text]?

- Destination filename [running-config]?

- برای کپی کردن اینتر را بزنید.

مرحله 9: وارد تنظیمات پیکربندی جهانی شوید و دستورات زیر را تایپ کنید.

- Switch#conf t

- Switch (config)#enable secret password

- یک پسورد در صورت دلخواه وارد کنید.

مرحله 10: به حالت Privilege بروید و تنظیمات پیکربندی را ذخیره و دستورات زیر را تایپ کنید.

- Switch (config)#exit

- Switch#copy run start

پسورد ریکاوری سوئیچ سیسکو

مراحل پسورد ریکاوری سوئیچ سیسکو بسیار ساده است. قبل از انجام مراحل ریکاوری اطمینان حاصل کنید که سوئیچ خاموش است و دکمه Mode را مطابق شکل زیر پیدا کنید.

مرحله 1: دکمه Mode را در جلوی سوئیچ نگه دارید.

مرحله 2: در حالی که دکمه mode را نگه داشته اید، سوئیچ را روشن کنید.

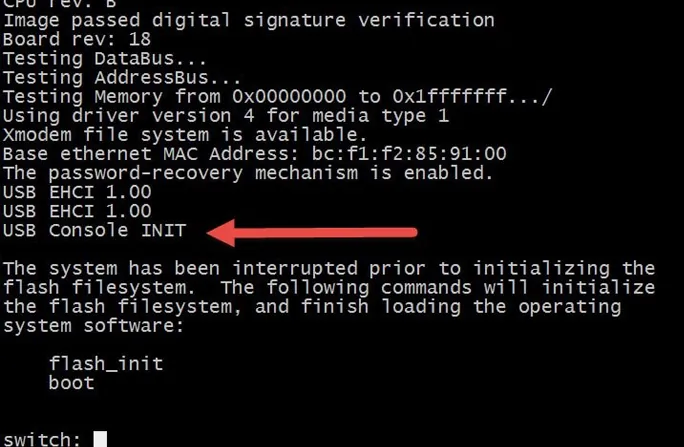

مرحله3: بین 30 تا 40 ثانیه صبر کنید و پس از دیدن متن USB Console INIT دکمه را رها کنید.

مرحله4: پس از روشن شدن سوئیچ وارد بخش prompt برای وارد کردن فرمانها میشوید. (شکل 1)

مرحله 5: روبهروی کلمه Switch: فرمان زیر را وارد کنید:

flash_init

مرحله 6: سپس در اعلان بعدی فرمان زیر را تایپ کنید:

dir flash:

شکل 1

مرحله 8: در این مرحله باید همهی فایلهای در فلش را بررسی کنید و نام فایل config.text را به پیکربندی قدیمی تغییر دهید.

rename flash:config.text flash:config.old

مرحله9: فایل config.text حاوی رمز عبور است. پس از تغییر باید دستور بارگذاری مجدد سوئیچ را وارد کنید.

boot

مرحله 10: هنگامی که سوئیچ دوباره راهاندازی میشود باید پیکربندی را نادیده بگیرید و دکمه no را بزنید.

مرحله 11: سپس نام فایل config.old را به config.text تغییر دهید.

rename flash:config.old flash:config.text

مرحله 12: سپس فایل پیکربندی را در حافظه سیستم کپی کنید.

copy flash:config.text system:running-config

مرحله 13: پس از بارگیری فایل پیکربندی پسوردهایی را که فراموش کردهاید، ریکاوری میشود.

هش کردن پسورد در سیسکو

برای محافظت از دادههای حساس، سوئیچهای سیسکو میتوانند از الگوریتمهای هش برای رمزگذاری یا ایمن کردن اطلاعات استفاده کنند، البته در صورتی که پیکربندی آن بهدرستی انجام شده باشد.

هش (hash) کردن یک الگوریتم یک طرفه است که براساس خروجی که تولید میکند بازگشت آن به رشته اصلی دشوار خواهد بود. معمولا قبل از هش کردن یک حرف بیت تصادفی یا اصطلاحا Salt به رمز عبور اصلی اضافه میشود. این کار باعث ایجاد ورودیهای یک تابع یک طرفه میشود تا معکوس کردن رمز عبور و استفاده از هشهای از پیش محاسبه شده، دشوار شود. ترکیب Salt با پسورد میتواند بهعنوان یک تابع برگرفته از کلید مانند PBKDF2 با هدف تولید یک کلید برای استفاده از یک الگوریتم رمزنگاری یا cipher باشد. اگر رمز عبور ترکیب شدن با بیت تصادفی یا اصطلاحا salted hash یک رمز عبور قوی باشد (رمزی که هم طولانی و هم پیچیده است) تخریب آن توسط هکرها امکانپذیر نخواهد بود.

سلام دم شما گرم عالی بود خیلی خیلی ممنونم انشالله که همه ی مطالب سایت همینطوری محکم و پر محتوا باشد

سلام خوشحالیم که مطالب مورد استفاده قرار گرفته

ممنون از سایت خوبتون